.restoro-download-arrow{z-index:1000;position:fixed;display:none;justify-content:center;align-items:center;text-align:center;font-size:11px;bottom:10px;left :50px;ancho:122px;alto:151px;fondo:url(//cloud.restoro.com/web/assets/images/download-instructions/arrow-down.svg) centro sin repetición;relleno:0 24px 65px; animación:rebote 2s 1s infinito ;line-height:1.5;color:#fff}@keyframes rebote{0%,100%,20%,50%,80%{transform:translateY(0)}40%{transform:translateY (-30px)}60%{transform:translateY(-15px)}}#close-restoro-download-arrow{posición:absoluta;arriba:-2px;color:#fff;font-weight:700;right:18px; cursor:default} XINSTALAR HACIENDO CLIC EN EL ARCHIVO DE DESCARGA

Para solucionar varios problemas de PC, recomendamos la herramienta de reparación de PC Restoro:

Este software reparará errores informáticos comunes, lo protegerá contra la pérdida de archivos, malware, fallas de hardware y optimizará su PC para obtener el máximo rendimiento. Resuelva problemas de PC y elimine virus ahora en 3 sencillos pasos:

Descargar la herramienta de reparación de PC Restoro que viene con tecnologías patentadas (patente disponible aquí). Haga clic en Iniciar análisis para encontrar problemas de Windows que podrían estar causando problemas para la PC. Haga clic en arreglar todo para solucionar problemas que afectan la seguridad y el rendimiento de tu computadora Restoro fue descargado por 0 lectores este mes.

Ya es mayo y todos recurren a Microsoft, con la esperanza de que finalmente se solucionen algunas de las fallas con las que han estado luchando.

Ya hemos proporcionado la enlaces de descarga directa para las actualizaciones acumulativas lanzadas hoy para Windows 10 y 11, pero ahora es el momento de hablar nuevamente sobre vulnerabilidades y exposiciones críticas.

Este mes, el gigante tecnológico de Redmond lanzó 38 nuevos parches, mucho menos de lo que algunas personas esperaban justo después de Pascua.

Estas actualizaciones de software abordan CVE en:

Microsoft Windows y componentes Windows.NET y Visual StudioMicrosoft Edge (basado en cromo)Microsoft Exchange ServerOffice y componentes de OfficeWindows Hyper-VMétodos de autenticación de WindowsBitLockerVolumen compartido de clúster de Windows (CSV)Cliente de escritorio remotoSistema de archivos de red de WindowsNTFSProtocolo de túnel punto a punto de Windows

Para mayo, Microsoft solo lanzó 38 parches nuevos, que aún es mucho menos de lo que algunas personas esperaban para el quinto mes de 2023.

Uno de los meses más ligeros de Microsoft con solo 38 actualizaciones

No es el mes más ocupado pero tampoco el más liviano para los expertos en seguridad de Microsoft, por lo que podemos relajarnos un poco justo antes del verano.

Le gustaría saber que de los 38 nuevos CVE publicados, siete se califican como críticos y 31 se califican como significativos en términos de gravedad.

Como muchos de ustedes probablemente ya saben, mayo sigue siendo un mes más pequeño para los parches, pero el volumen de este mes es el más bajo desde agosto de 2021.

Tenga en cuenta que uno de los nuevos CVE aparece como bajo ataque activo y dos como conocidos públicamente en el momento de la publicación.

CVETitreSeverityCVSSPublicExploitedTypeCVE-2023-29336Vulnerabilidad de elevación de privilegios de Win32kImportante7.8NoSíEoPCVE-2023-29325Vulnerabilidad de ejecución remota de código OLECritical 8.1 de WindowsSíNoRCECVE-2023-24932Función de seguridad de arranque seguro Omitir vulnerabilidadImportante6.7SíNoSFBCVE-2023-24955Vulnerabilidad de ejecución remota de código de Microsoft SharePoint ServerCrítico 7.2NoNoRCECVE-2023-28283WindowsCritical8.1NoNoRCE Protocolo ligero de acceso a directorios (LDAP) Vulnerabilidad de ejecución remota de códigoCVE-2023-29324Vulnerabilidad de elevación de privilegios de la plataforma Windows MSHTMLCritical7.5NoNonEoPCVE-2023-24941Vulnerabilidad de ejecución remota de código del sistema de archivos de red WindowsCritical9.8NoNoRCECVE-2023-24943Windows Pragmatic General Multicast (PGM) Critical9.8NoNoRCE Vulnerabilidad de ejecución remota de códigoCVE-2023-24903Vulnerabilidad de ejecución remota de código de Windows Secure Socket Tunneling Protocol (SSTP) WindowsCritical8.1NoNoRCECVE-2023-29340AV1Important7.8NoNoRCE Video Extension Remote Code Execution VulnerabilityCVE-2023-29341AV1Important7.8NoNoRCE Video Extension Remote Code Execution VulnerabilityCVE-2023-29333Vulnerabilidad de denegación de servicio en Microsoft AccessImportant3.3NoNoDoSCVE-2023-29350Vulnerabilidad de elevación de privilegios de Microsoft Edge (basado en cromo) Importante 7.5 No No EoPCVE-2023-24953Vulnerabilidad de ejecución remota de código de Microsoft ExcelImportante7.8NoNoRCECVE-2023-29344Vulnerabilidad de ejecución remota de código de Microsoft OfficeImportante7.8NoNoRCECVE-2023-24954Vulnerabilidad de divulgación de información de Microsoft SharePoint ServerImportant6.5NoNoInfoCVE-2023-24950Vulnerabilidad de falsificación de Microsoft SharePoint ServerImportant6.5NoNoSpoofingCVE-2023-24881Vulnerabilidad de divulgación de información de Microsoft TeamsImportant6.5NoNoInfoCVE-2023-29335Característica de seguridad de Microsoft Word Omitir vulnerabilidadImportante7.5NoNoSFBCVE-2023-24905Vulnerabilidad de ejecución remota de código del cliente de escritorio remotoImportante7.8NoNoRCECVE-2023-28290Protocolo de escritorio remoto Vulnerabilidad de divulgación de información del clienteImportante5.5NoNoInfoCVE-2023-24942Vulnerabilidad de denegación de servicio de ejecución de llamada a procedimiento remotoImportante 7.5NoNoDoSCVE-2023-24939Servidor para vulnerabilidad de denegación de servicio NFSImportant7.5NoNoDoSCVE-2023-29343SysInternals Sysmon para Windows Vulnerabilidad de elevación de privilegiosImportante 7.8NoNoEoPCVE-2023-29338Vulnerabilidad de divulgación de información de Visual Studio CodeImportant5NoNoInfoCVE-2023-24902Vulnerabilidad de elevación de privilegios Win32kImportant7.8NonNonEoPCVE-2023-24946Vulnerabilidad de elevación de privilegios del servicio de copia de seguridad de WindowsImportant7.8NonNonEoPCVE-2023-24948WindowsImportant7.4NoNoEoP Bluetooth Driver Elevation of Privilege VulnerabilityCVE-2023-24944Vulnerabilidad de divulgación de información del controlador Bluetooth de WindowsImportante6.5NoNoInfoCVE-2023-24947WindowsImportant8.8NoNoRCE Bluetooth Driver Remote Code Execution VulnerabilityCVE-2023-28251Lista de revocación de controladores de Windows Función de seguridad Evitar vulnerabilidadImportante5.5NoNoSFBCVE-2023-24899Vulnerabilidad de elevación de privilegios del componente de gráficos de WindowsImportant7NoNoEoPCVE-2023-24904Vulnerabilidad de elevación de privilegios de Windows InstallerImportant7.1NoNoEoPCVE-2023-24945WindowsImportant5.5NoNoInfo Vulnerabilidad de divulgación de información del servicio de destino iSCSICVE-2023-24949WindowsImportant7.8NoNoEoP Kernel Elevation of Privilege VulnerabilityCVE-2023-24901Windows NFS PortmapperImportant7.5NoNoInfo Vulnerabilidad de divulgación de informaciónCVE-2023-24900Windows NTLMImportant5.9NoNoInfo Vulnerabilidad de divulgación de información del proveedor de soporte de seguridad de WindowsCVE-2023-24940Vulnerabilidad de denegación de servicio en Windows Pragmatic General Multicast (PGM)Important7.5NoNoDoSCVE-2023-24898Vulnerabilidad de denegación de servicio de Windows SMBImportant7.5NoNoDoSCVE-2023-29354Vulnerabilidad de omisión de la característica de seguridad de Microsoft Edge (basada en cromo) Moderada 4.7 No No SFBCVE-2023-2459*Chromium: CVE-2023-2459 Implementación inapropiada en PromptsMediumN/ANoNorCECVE-2023-2460*Chromium: CVE-2023-2460 Validación insuficiente de entrada no confiable en ExtensionsMediumN/ANoNorCECVE-2023-2462*Chromium: CVE-2023-2462 Implementación inapropiada en PromptsMediumN/ANoNorCECVE-2023-2463*Chromium: CVE-2023-2463 Implementación incorrecta en modo de pantalla completaMediumN/ANoNorCECVE-2023-2464*Chromium: CVE-2023-2464 Implementación inapropiada en PictureInPictureMediumN/ANoNorCECVE-2023-2465*Chromium: CVE-2023-2465 Implementación inapropiada en CORSMediumN/ANoNorCECVE-2023-2466*Chromium: CVE-2023-2466 Implementación inapropiada en PromptsLowN/ANoNorCECVE-2023-2467*Chromium: CVE-2023-2467 Implementación inapropiada en PromptsLowN/ANoNorCECVE-2023-2468*Chromium: CVE-2023-2468 Implementación inapropiada en PictureInPictureLowN/ANoNorCE

Echemos un vistazo más de cerca a CVE-2023-29336, ya que es el único error que figura como ataque activo en el momento de la publicación.

Entonces, por lo tanto, debe retroceder hasta mayo del año pasado para encontrar un mes en el que no haya al menos un error de Microsoft bajo ataque activo.

De hecho, este tipo de elevación de privilegios suele estar asociado a un error de ejecución de código para propagar malware, por lo que recomendamos precaución.

Consejo de experto:

PATROCINADO

Algunos problemas de la PC son difíciles de solucionar, especialmente cuando se trata de repositorios corruptos o archivos de Windows que faltan. Si tiene problemas para corregir un error, es posible que su sistema esté parcialmente dañado.

Recomendamos instalar Restoro, una herramienta que escaneará su máquina e identificará el problema.

Haga clic aquí para descargar y empezar a reparar.

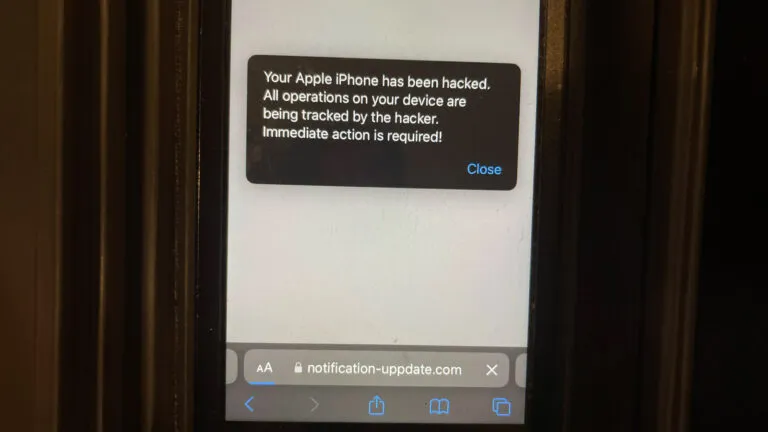

Pasando a CVE-2023-29325, nos enteramos de que aunque el título apunta a OLE en relación con este error, el componente real del que preocuparse es Outlook.

Tenga en cuenta que esta vulnerabilidad permite que un atacante ejecute su código en un sistema afectado mediante el envío de un correo electrónico RTF especialmente diseñado.

El panel de vista previa es un vector de ataque, por lo que un objetivo ni siquiera necesita leer el mensaje creado, y aunque Outlook es el vector de explotación más probable, otras aplicaciones de Office también se ven afectadas.

Microsoft mencionó que este es uno de los errores conocidos públicamente corregidos este mes y ha sido ampliamente discutido en Twitter.

A CVE-2023-24941 se le ha asignado un CVSS de 9.8 y permite que un atacante remoto no autenticado ejecute código arbitrario en un sistema afectado con privilegios elevados.

Y lo peor es que no se requiere interacción del usuario. Otro aspecto interesante de esta vulnerabilidad es que existe en la versión 4.1 de NFS pero no en las versiones NFSv2.0 o NFSv3.0.

Tenga la seguridad de que puede mitigar este error al cambiar a una versión anterior, pero Microsoft advierte que no debe usar esta mitigación a menos que tenga instalado el parche CVE-2022-26937 de mayo de 2022.

Mirando los parches críticos restantes, hay otro error de CVSS 9.8 en Pragmatic General Multicast (PGM) que parece idéntico al error de PGM corregido el mes pasado.

Es importante tener en cuenta que esto podría indicar un parche fallido o, más probablemente, una gran superficie de ataque en PGM que recién comienza a explorarse.

También hay correcciones para errores críticos en los protocolos LDAP y SSTP y un error intrigante en MSHTML que podría permitir que un atacante remoto obtenga acceso a los privilegios de administrador.

El gigante tecnológico de Redmond no proporciona detalles aquí, pero sí señala que se requiere un cierto nivel de privilegios.

El próximo lanzamiento de Patch Tuesday será el 10 de mayo, así que no te sientas demasiado cómodo con el estado actual de las cosas, ya que eso podría cambiar antes de lo que piensas.

¿Te ayudó este artículo? Comparta su opinión en la sección de comentarios a continuación.

![Jagonzalez.org | | Ingresando Datos Y Realizando Operaciones Basicas [Java] 47 Ingresar Datos En Java](https://jagonzalez.org/wp-content/uploads/2010/02/0007.png.webp)