Una nueva variedad de malware basado en Linux tiene la capacidad de explotar fallas en más de 30 complementos y temas de WordPress.

Una variedad previamente desconocida de malware de puerta trasera de Linux puede abusar de más de 30 complementos y temas de WordPress para inyectar código JavaScript dañino y redirigir a los usuarios.

Muchos complementos y temas de WordPress son vulnerables a un nuevo tipo de malware

Se está utilizando un nuevo tipo de malware dirigido a sistemas Linux de 32 y 64 bits para atacar sitios de WordPress. Los complementos y temas a los que se dirigen estos ataques están desactualizados, con vulnerabilidades que los ciberdelincuentes pueden usar para abusar de los sitios.

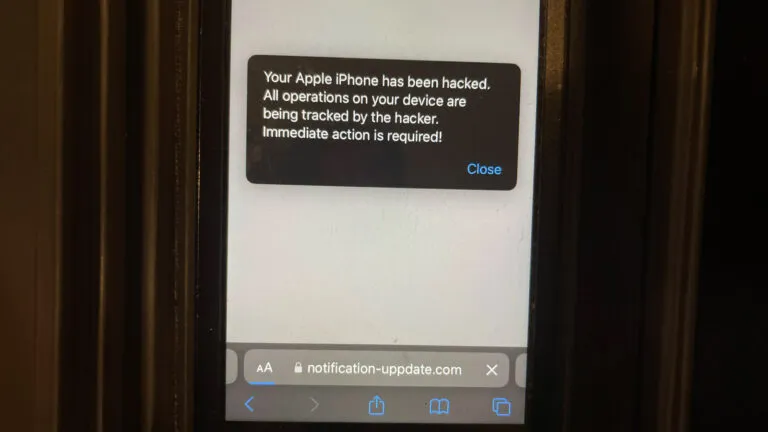

En un artículo de Dr.Web publicado el 30 de diciembre de 2022, se afirmó que «si los sitios usan versiones desactualizadas de estos complementos, que carecen de soluciones cruciales, las páginas web objetivo se inyectan con JavaScripts maliciosos». Esto hace que los usuarios sean redirigidos a otros sitios cuando intentan acceder a la página de WordPress abusada. El atacante elige el sitio de destino y puede usarse para phishing, propagar malware u otros esfuerzos dañinos.

Dr.Web denominó al malware “Linux.BackDoor.WordPressExploit.1”. Puede ser explotado de forma remota por actores maliciosos, con el JavaScript dañino en sí mismo proveniente de servidores remotos.

Dr.Web también ha identificado una versión actualizada del malware original, denominada Linux.BackDoor.WordPressExploit.2.

Muchos complementos y temas de WordPress están en riesgo

En la publicación de Dr.Web mencionada anteriormente, se han enumerado los complementos específicos, que se pueden ver a continuación.

- Complemento de soporte de chat en vivo de WP

- WordPress – Artículos relacionados con Yuzo

- Complemento de personalización de tema visual de lápiz amarillo

- Easysmtp

- Complemento de cumplimiento de WP GDPR

- Registrar tema en WordPress Access Control (vulnerabilidad CVE-2016-10972)

- este núcleo

- Insertador de código de Google

- Complemento de donaciones totales

- Publicar plantillas personalizadas Lite

- Administrador de reservas rápidas de WP

- Chat en vivo de Facebook por Zotabox

- Complemento de creación de blogs de WordPress

- Preguntas frecuentes de WordPress Ultimate (vulnerabilidades CVE-2019-17232 y CVE-2019-17233)

- Integración WP-Matomo (WP-Piwik)

- Códigos cortos de WordPress ND para Visual Composer

- Chat en vivo de WP

- Próxima página y modo de mantenimiento

- Híbrido

La versión actualizada de este malware, Linux.BackDoor.WordPressExploit.2, puede explotar vulnerabilidades adicionales en los siguientes complementos.

- Complemento Brizy de WordPress

- Reproductor de vídeo FV Flowplayer

- WooCommerce

- Próximamente WordPress

- Tema de WordPress de OneTone

- Complemento de WordPress de campos simples

- Complemento SEO de WordPress de Delucks

- Creador de encuestas, encuestas, formularios y cuestionarios de OpinionStage

- Seguimiento de medidas sociales

- Recopilador de fuentes RSS de WPeMatico

- Reseñas ricas

Dr.Web también dijo en su publicación al respecto que cada una de estas variantes contiene «funcionalidad no implementada para piratear cuentas de administración de sitios web específicos mediante un ataque de fuerza bruta, mediante la aplicación de nombres de usuario y contraseñas conocidas, utilizando vocabularios especiales». Además de eso, incluso los complementos con vulnerabilidades parcheadas podrían explotarse con éxito si esta función se implementa en versiones futuras de este malware de puerta trasera.

WordPress no es ajeno a los ciberataques

WordPress ha sido víctima de ciberataques muchas veces en el pasado, ya sea a través de ataques de fuerza bruta, inyecciones de SQL, malware o algún otro tipo de táctica ilícita. De hecho, millones de sitios web de WordPress son atacados cada año.

En el Informe de sitios web pirateados de 2018 de Sucuri, se encontró que el 90% de todos los sitios web atacados en el mismo año usaban WordPress. Otras plataformas CMS populares, como Joomla! y Magneto, ni siquiera han alcanzado la marca del 5%.

Usar complementos obsoletos puede ser riesgoso

Si bien algunos complementos obsoletos pueden ser útiles, también representan un riesgo de seguridad porque su software no se actualiza con regularidad. Asegúrese de verificar si está utilizando alguno de los complementos mencionados en su sitio de WordPress para determinar si tiene la posibilidad de ser atacado por este nuevo malware.