Los investigadores de seguridad advierten de un nuevo truco facil para el correo electrónico que podría permitir a un atacante convertir un correo electrónico aparentemente sin problemas en uno malicioso después de que ya se haya entregado a su bandeja de entrada en el correo electrónico.

El truco fue descubierto por Francisco Ribeiro, investigador de la empresa de seguridad de correo electrónico y nube Mimecast, el cual le ha puesto como nombre Ropemaker al exploit. Una explotación exitosa del ataque Ropemaker podría permitir a un atacante modificar remotamente el contenido de un correo electrónico enviado por el propio atacante, por ejemplo intercambiando una URL sin problemas con una que inyecte codigo.

Esto se puede hacer incluso después de que el correo electrónico ya se entregó al destinatario y lo hizo a través de todos los filtros de spam y seguridad necesarios, sin necesidad de acceso directo a la computadora del destinatario o l aplicación de correo electrónico, exponiendo a cientos de millones de usuarios de correo electrónico a peligrosos ataques.

Ropemaker abusa de hojas de estilo en cascada (CSS) y el lenguaje de marcado de hipertexto (HTML) que son partes fundamentales de la forma en que se presenta la información en Internet.

«El origen de Ropemaker se encuentra en la intersección de las tecnologías de correo electrónico y Web, más específicamente en las hojas de estilo en cascada (CSS) utilizadas con HTML», escribió Matthew Gardiner, gerente de marketing de productos de Mimecast en un blog.

«Aunque el uso de estas tecnologías web ha hecho que el correo electrónico sea visualmente más atractivo y dinámico en relación con su predecesor basado en texto, esto también ha introducido un vector de ataque explotable para correo electrónico«.

Si el CSS se almacena de forma remota, los investigadores dicen que un atacante puede cambiar el contenido de un correo electrónico a través de cambios iniciados remotamente en el estilo deseado del correo electrónico que luego se recupera de forma remota y se presenta al usuario.

Según los investigadores, el ataque de Ropemaker podría ser aprovechado dependiendo de la creatividad del atacante. Por ejemplo, los atacantes podrían reemplazar una URL que originalmente dirigía al usuario a un sitio web legítimo por un sitio malintencionado que envía al usuario a un sitio comprometido diseñado para infectar a los usuarios con malware o robar información confidencial, como sus credenciales y datos bancarios.

Correo sin problemas

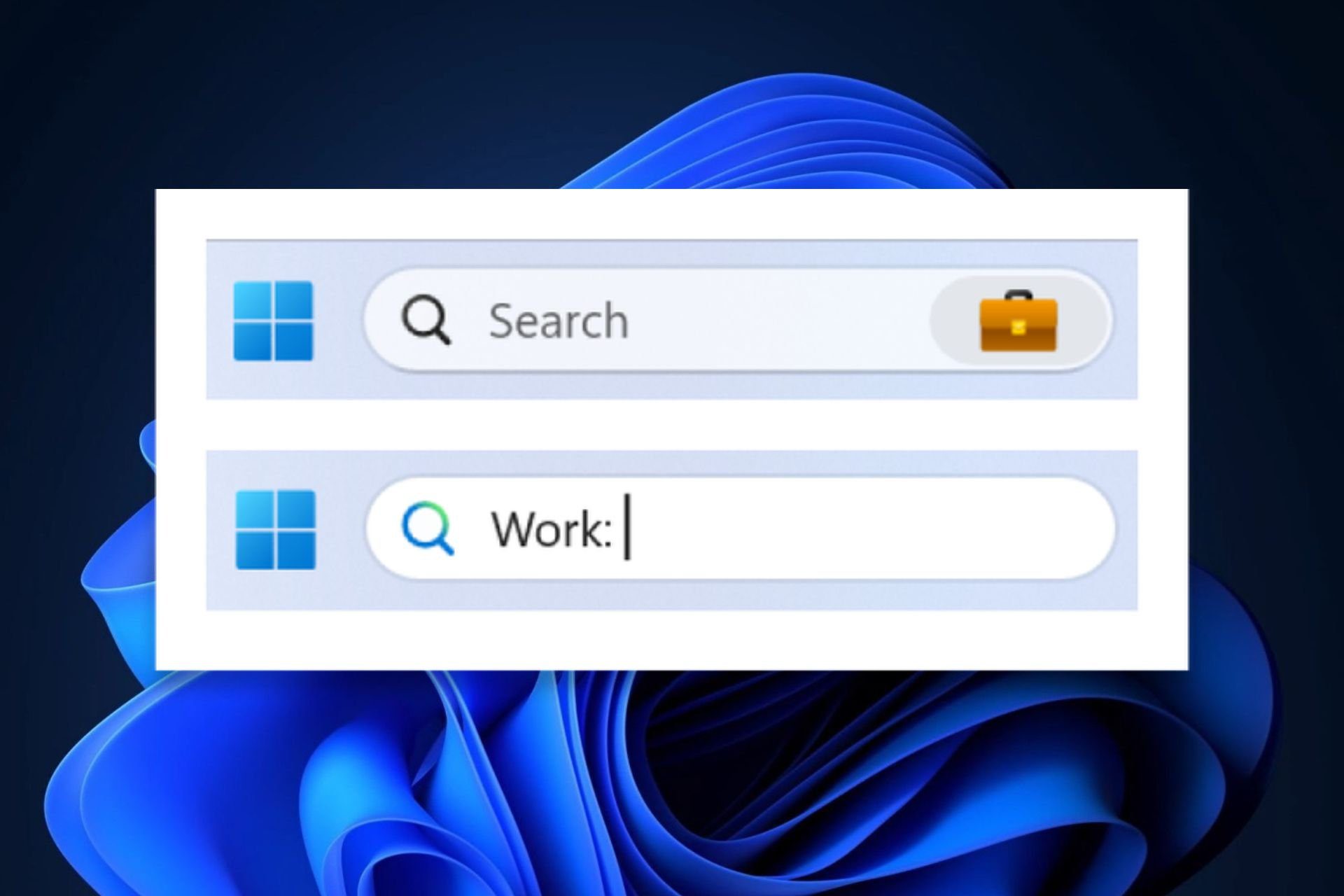

Correo electronico atacado

Mientras que algunos sistemas están diseñados para detectar el cambio de URL que impide que los usuarios abran el enlace malicioso, otros usuarios podrían quedar en un riesgo de seguridad.

Otro escenario de ataque, llamado «Matrix Exploit» por el Mimecast, es más sofisticado que el «Switch Exploit», y por lo tanto mucho más difícil de detectar y defenderse. En un ataque de Matrix Exploit, los atacantes escriben una matriz de texto en un correo electrónico y luego usan el CSS remoto para controlar selectivamente lo que se muestra, lo que permite al atacante mostrar lo que quieran, incluyendo la adición de URL maliciosas al cuerpo del correo electrónico.

Este ataque es más difícil de defenderse porque el correo inicial recibido por el usuario no muestra ninguna URL, la mayoría de los sistemas de software no marcarán el mensaje como malicioso. Aunque la empresa de seguridad no ha detectado el ataque de Ropemaker en estado salvaje, cree que esto no significa que el ataque «no esté siendo utilizado fuera de Mimecast».

Según la firma de seguridad, Ropemaker podría ser utilizado por los piratas informáticos para eludir la mayoría de los sistemas de seguridad comunes y engañar incluso a los usuarios expertos en tecnología en la interacción con una URL malintencionada.

Para protegerse de tales ataques, se recomienda a los usuarios confiar en los clientes de correo electrónico basados en web como Gmail, iCloud y Outlook, que no se ven afectados por los exploits CSS de estilo Ropemaker, según Mimecast.

Sin embargo, los clientes de correo electrónico como la versión de escritorio y móvil de Apple Mail, Microsoft Outlook y Mozilla Thunderbird son todos vulnerables al ataque de Ropemaker.