¡Atención, usuarios de WinRAR! Es hora de actualizar sus sistemas a la última versión de WinRAR para evitar riesgos de seguridad. Los desarrolladores han solucionado un grave fallo de seguridad en WinRAR que podría permitir ataques de ejecución remota de código.

Falla de ejecución remota de código descubierta en WinRAR

Los investigadores de Trend Micro Zero Day Initiative (ZDI) han descubierto una vulnerabilidad grave que afecta a la herramienta de archivo WinRAR de RARLAB.

WinRAR es una popular herramienta de archivado de archivos disponible como versión de prueba, que permite a los usuarios comerciales o personales crear archivos .rar. El soporte del software para varios formatos de archivo le ha valido muchos seguidores, lo que sugiere el impacto masivo de la explotación maliciosa de la herramienta.

Según el último aviso de ZDI, existía una falla de seguridad de alta gravedad en WinRAR que podría permitir ataques de ejecución remota de código.

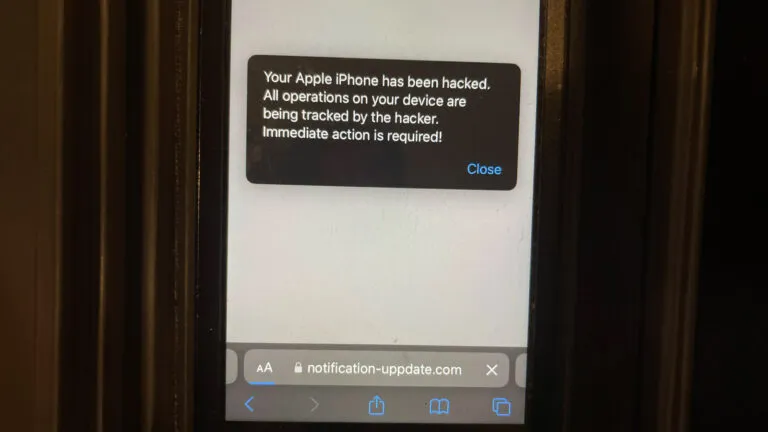

La vulnerabilidad CVE-2023-40477 (puntaje CVSS 7.8) existía en el procesamiento del volumen de recuperación debido a la «falta de validación adecuada de la validación de datos proporcionados por el usuario, lo que puede conducir al acceso a la memoria después del final de un búfer asignado». Un adversario podría explotar fácilmente esta falla al engañar al usuario objetivo para que abra un archivo comprimido creado con fines maliciosos o visite una URL maliciosa. Una vez hecho esto, el atacante podría ejecutar códigos arbitrarios en el contexto del proceso actual.

Tras este descubrimiento, los desarrolladores corrigieron la falla con WinRAR versión 6.23, compartiendo todos los cambios a través de un aviso. Outre la vulnérabilité d’écriture hors limites mise en évidence par les chercheurs de ZDI, l’avis mentionnait également la correction d’autres bogues, notamment l’ouverture du mauvais fichier après avoir double-cliqué sur un élément dans une archive spécialement conçue, Y de otros.

Desde el lanzamiento del parche, los usuarios deben descargar las últimas versiones de WinRAR del sitio web oficial para evitar posibles amenazas. Además, los usuarios siempre deben tener cuidado al interactuar con archivos adjuntos o URL de fuentes no solicitadas. Además, los usuarios deben asegurarse de equipar sus sistemas con programas antimalware sólidos para evitar este tipo de amenazas.

Háganos saber sus pensamientos en los comentarios.